📺 Похожие видео

Как выявить угрозы кибербезопасности и уязвимости в системеСкачать

Анализ уязвимостей: как выявить угрозы кибербезопасности при помощи NmapСкачать

Анализ уязвимостей: выявить угрозы кибербезопасности при помощи NmapСкачать

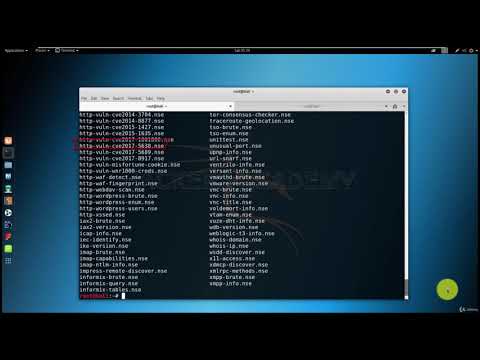

Nmap в Kali Linux. Как пользоваться? Tutorial по поиску уязвимостейСкачать

Как выявить угрозы кибербезопасности и уязвимости в системеСкачать

Как выявить угрозы кибербезопасности и уязвимости в системеСкачать

💡 Дополнительные видео

Как просканировать порты в Nmap? Поиск уязвимостей под Kali LinuxСкачать

56 - Nmap - Сканирование уязвимостейСкачать

37. Поиск первой уязвимости с помощью скриптов NmapСкачать

Как использовать Nmap. Подробная инструкцияСкачать

Сканирование на наличие открытых портов. Выявление уязвимости №17 #NmapСкачать

КАК ПОЛЬЗОВАТЬСЯ NMAP | СКАНИРОВАНИЕ ПОРТОВ | Open SourceСкачать

Как тестировать сайт? | Уязвимости сайтов | XSS атака | 18+Скачать

8. Проверка на уязвимостьСкачать

1. Введение в NmapСкачать

Поиск уязвимостей веб-сайтов руками и сканерамиСкачать

28 Оценка и анализ уязвимостей Часть 1Скачать

Основные Угрозы КибербезопасностиСкачать